Nejspíše všichni víme, že si na USB paměti můžeme do počítače přinést virovou nákazu. Při použití antivirových programů a občasného preventivního zformátování přenosného úložiště (například při použití paměti na veřejném počítači) můžeme riziko nákazy udržet na rozumně nízké úrovni.

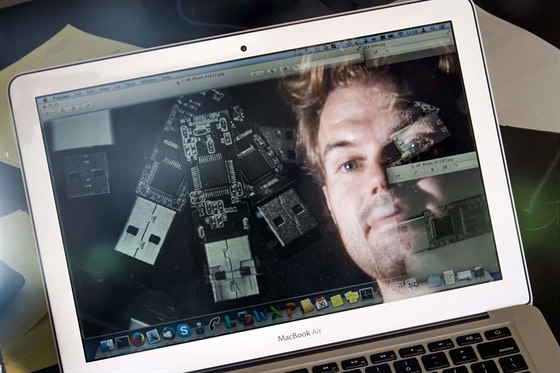

Nic z toho však neplatí kvůli zjištění bezpečnostních expertů společnosti SR Labs. Ti dokázali využít slabiny v podstatě chybějícího zabezpečení čipů zajišťujících komunikaci zařízení USB rozhraním. Jimi vytvořený škodlivý kód BadUSB napadne samotný řadič USB zařízení a zapíše se jako součást firmwaru. Běžné bezpečnostní kontroly nemají šanci problém detekovat, natož odstranit.

Takto napadnutelný čip může být v čemkoliv, co k počítači připojujete USB rozhraním, nebo je USB portem vybaveno. Může jít o USB paměť, chytrý telefon, kapesní přehrávač, fotoaparát, myš, klávesnici, webovou kameru, reproduktory, tiskárnu, zkrátka cokoli vás napadne.

„Jakmile je jednou nakažen, nemohou být počítač a jeho periferie již nikdy považovány za důvěryhodné“ nastínili závažnost problému jeho objevitelé Karsten Nohl a Jacob Nell v blogovém příspěvku.

Útočník může s takto infikovaným zařízením dělat opravdu leccos: měnit přenášené soubory, sledovat dotyky na klávesnici, infikovat operační systém počítače škodlivým kódem během bootování, přesměrovat internetový provoz, podvrhnout škodlivou webovou stránku. K čemu všemu se podařilo kód využít, bude důležitou součástí středeční přednášky.

Škodlivý kód jako důkaz

Zatím není důvod k panice. Ověřovací prototyp škodlivého kódu je v rukou dvojice bezpečnostních expertů a ti o něm budou na konferenci Black Hat přednášet, nikoli jej šířit mezi účastníky. Jak moc „návodná“ bude jejich přednáška, to se teprve uvidí.

Takový „průšvih“ nebude na konferenci Black Hat poprvé. V roce 2010 předvedl na stejném pódiu slavný „white hat“ hacker Barnaby Jack živé nabourání do bankomatů, jak přímo jeho prostřednictvím, tak vzdáleným přístupem. Napadené stroje poté „chrlily“ uložené bankovky. O rok později jiní bezpečnostní experti předvedli bezdrátové napadení glukometru a inzulinové pumpy, čímž mohli snadno diabetického pacienta (a uživatele tohoto lékařského zařízení) zabít, aniž by se jej dotkli.

Prvotním smyslem konference je upozornit výrobce a jiné bezpečnostní experty na existující zranitelnosti a možnosti jejich zneužití, a přispět tak k jejich opravě. Jakmile je však zranitelnost takto odhalena, významně se zvyšuje riziko, že ji využije i někdo se záměrem škodit.

Důvěra v USB již padla, reálné hrozby teprve poznáme

Škodlivý kód BadUSB společnost SR Labs úspěšně testovala na USB controllerech od tchajwanského výrobce Phison Electronics Corporation. Její zástupce agentuře Reuters potvrdil, že je Karsten Nohl v květnu s objeveným problémem kontaktoval, avšak „neposkytl detailní analýzu s fungujícím produktem jako důkaz. Phison tak nemá potřebné informace pro vyjádření k tomuto tvrzení.“ Zároveň však uvedl, že „podle jejich znalostí a zkušeností je přepsání firmwaru jejich čipu bez znalosti tajných firemních informací jen těžko možné.

S čipy konkurenčních výrobců, Alcor Micro Corporation a Silicon Motion Technology Corporation, zatím škodlivý kód otestován nebyl. Vzhledem k obecně chybějícímu zabezpečení USB řadičů však budou nejspíše zneužitelné také.

Více informací a především reakce bezpečnostních specialistů budou známy ve středu. Podle některých spekulací již tuto chybu delší dobu využívá pro své špionské aktivity agentura NSA.