Z ostudy kabát si minulý týden ušilo Lenovo. Zjistilo se totiž, že v jejich noteboocích předinstalovaná aplikace Superfish obsahuje závažnou bezpečnostní chybu. Ta umožní prolomení zabezpečeného HTTPS spojení, které se používá například v on-line bankovnictví, přístupech do e-mailových schránek a dalších systémů.

Superfishv noteboocích Lenovo |

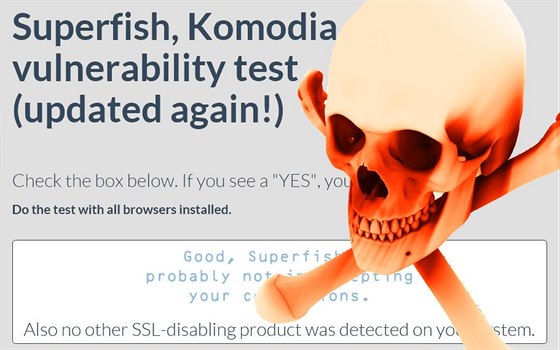

Jako pomoc majitelům notebooků Lenovo umístili bezpečnostní experti na webovou adresu filipo.io/Badfish jednoduchý test, který ověří, zda není počítač uživatele touto chybou ohrožen. Překvapením však bylo, že jako ohrožené byly diagnostikovány i některé počítače, ve kterých program Superfish prokazatelně nebyl.

Na pozadí problémů jsou opět reklamy

Na diskuzním fóru Hacker News se tak rozběhlo pátrání po příčině, a tou se ukázal antivirový balík Comodo, respektive jeho reklamní manažer PrivDog. Průšvih Lenova tak paradoxně pomohl odhalit nejspíše ještě závažnější chybu.

PrivDog je aplikace, která vyhodnocuje reklamy na zobrazovaných webových stránkách a ty, které nepocházejí z „důvěryhodného“ zdroje, nahrazuje vlastními, „bezpečnými“ reklamami. Podle záměru tvůrce by se tím měl snížit počet bezpečnostních útoků, při kterých je škodlivý kód propašován na důvěryhodnou webovou stránku pomocí škodlivého kódu v reklamním baneru.

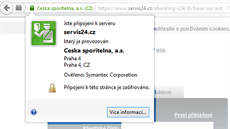

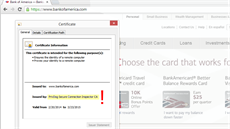

PrivDog však v rámci této činnosti „podstrkuje“ prohlížeči SSL certifikáty, které sám generuje. Což by nebylo tak hrozné, kdyby při této proceduře ověřoval pravost certifikátu vydaném komunikujícím serverem (a certifikační autoritou). PrivDog jej však neověřuje a naopak potvrdí pravost jakéhokoli „sám sebou podepsaného“ certifikátu (self-signed certificate). A ten může být i útočníkův. Zkráceně řečeno, PrivDog zcela diskredituje zabezpečenou komunikaci prohlížeče se serverem.

„Dokud se budou používat metody ´porušení řetězu důvěry´, vždy se stane, že to někdo implementuje naprosto špatně,“ uvedl pro americký server PC World Amichai Shulman, ředitel bezpečnostní společnosti Imperva. “Chyba v Superfish využívala všude stejný kořenový certifikát, chyba v PrivDog neověřuje certifikáty vůbec," doplnil Shulman.

Řešením je aplikaci okamžitě odinstalovat.

Comodo v tom není samo

Podobný problém má podle serveru Techradar i bezpečnostní program Ad-aware Web Companion od společnosti Lavasoft. Ten totiž pro zpracování zabezpečeného síťového provozu používá stejnou technologii od společnosti Komodia, jaká byla implementována v aplikaci Superfish.

Tuto technologii využívá ve svých aplikacích více softwarových společností, rozsáhlost této „bezpečnostní díry“ tedy ještě nelze odhadovat. Doporučujeme proto svůj systém otestovat jednoduchým webovým testem a postižené aplikace odinstalovat.