Informace o útoku nazvaném DROWN (Decrypting RSA with Obsolete and Weakened eNcryption) zveřejnil mezinárodní výzkumný tým 1. března. Využívá 17 let staré chyby v dnes již překonaném, ale stále používaném protokolu SSLv2.

„Jde o vážnou zranitelnost, která se dotýká protokolu HTTPS a dalších služeb závisejících na SSL a TLS, tedy klíčových šifrovacích protokolů nezbytných pro zabezpečení na internetu,“ uvádí autoři studie (dostupná v PDF). „Zranitelné mohou být webové stránky, mailové servery a jiné služby, které protokol TLS využívají,“ dodává český Národní bezpečnostní tým.

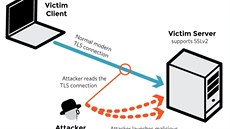

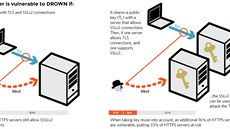

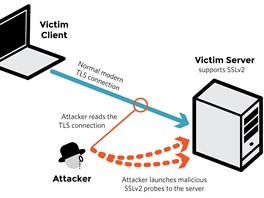

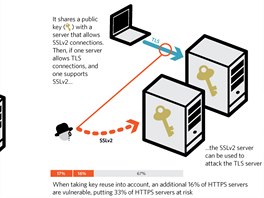

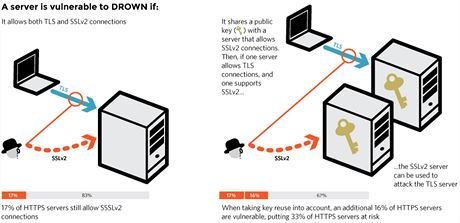

Zranitelné jsou ty servery, které:

- povolují zastaralý protokol SSLv2

- využívají klíč, který je zároveň využit serverem povolujícím SSLv2

Princip útoku DROWN |

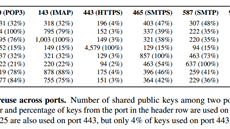

Podle odhadu autorů je zasažena čtvrtina až třetina všech internetových serverů. „Tento problém je srovnatelný s chybou Heartbleed (více o Heartbleed zde). I v tomto případě může dojít k dešifrování komunikace,“ uvedla pro Technet.cz Zuzana Duračinská, bezpečnostní analytička sdružení CZ.NIC.

Po celém světě jsou zranitelné miliony serverů. V České republice jsou to tisíce. „Podle informací, které jsme včera obdrželi, se problém týká téměř třinácti tisíc IP adres,“ řekla Duračinská. „Všechny provozovatele těchto adres jsme již o tomto problému informovali.“

Řešení: okamžité i dlouhodobé

Každý provozovatel webových serverů si může ověřit, zda je jeho server napadnutelný útokem DROWN. Nejjednodušší ochranou je zakázat protokol SSLv2 na všech serverech. Některé webové servery (např. Microsoft IIS od verze 7.0) a knihovny (např. OpenSSL od verze 1.0.2g) jsou takto již nastavené, u jiných je potřeba toto nastavení upravit.

Uživatelé nemohou pro svou ochranu v tuto chvíli udělat nic, na straně klienta není proti útoku DROWN obrany. Maximálně se mohou vyhýbat serverům, které nejsou zabezpečené. To nám potvrdila i Duračinská: „Na straně uživatelů bohužel není možné se jakkoliv bránit. Potřebná opatření musí udělat dotčení provozovatelé služeb.“

Dlouhodobé řešení vidí autoři studie v pečlivém zavírání bezpečnostních chyb, odstřihávání zastaralých protokolů a knihoven a omezení opakovaného využívání bezpečnostních klíčů. V současné době ale podle nich „finanční politika certifikačních autorit povzbuzuje firmy k tomu, aby si nakoupily nejmenší možný počet bezpečnostních certifikátů.“