Kdyby vám přišel pohled, na kterém by byla rukou napsaná zpáteční adresa „Kancelář Prezidenta ČR“, určitě okamžitě poznáte, že nejde o reálného odesílatele, ale o podezřelý podvod nebo vtípek. U elektronické obdoby korespondenčního lístku ale máme neurčitý pocit, že adresa odesílatele je „ověřená počítačem“.

Bohužel je to omyl, který vás může stát peníze nebo pověst. Kdokoliv (říkejme mu útočník, ale může to být i vtipálek) vám může poslat zprávu s prakticky libovolnou e-mailovou adresou odesílatele.

- Útočník nemusí znát heslo uživatele, jehož adresu falšuje.

- Útočník nemusí být hacker, nemusí umět programovat ani nepotřebuje speciální techniku.

- Útočník může uvést existující i neexistující adresu.

- Útočník může poslat zprávu, která se tváří jako zpráva od banky, firmy či jednotlivce. Napodobit může libovolnou doménu.

Nebezpečí zneužití: podvody, spam i sociální inženýrství

Samotné podvržení adresy ovšem neznamená, že by se útočník dostal k e-mailům na tuto adresu zaslaných. Z toho vyplývá, že útočník musí nějak zařídit, aby odpověď nebyla nutná.

Existuje celá řada scénářů, ve kterých hraje hlavní či vedleší roli právě podvržení odesílatele e-mailové adresy (též e-mail spoofing).

- Falešná zpráva od banky či jiné finanční instituce. Obvykle obsahuje obsah, který uživatele zavede na falešnou estránku pro přihlášení.

- Na míru ušitý podvod využívající konkrétní údaje o oběti. Taková podvržená zpráva se může tvářit jako e-mail od kamaráda, který žádá o laskavost (obvykle urgentní převod peněz nějakou anonymní cestou). Může jít také o způsob, jak oběti „doporučit“ stažení malware či šmírovací aplikace. E-mail bude opět obsahovat odkaz, takže nevyžaduje odpověď.

- Snaha o vydávání se za konkrétní osobu za účelem vnesení zmatku do komunikace, sabotáže, pomluvy apod. Někdy může útočník zkusit doplnit jinou „reply-to“ adresu a tak se dostat i k odpovědi na e-mail.

- Rozesílání spamu z vaší e-mailové adresy na neexistující adresy. Vám pak chodí upozornění na nedoručitelné zprávy, čímž se taková zpráva dostane k vám. V takovém případě je důležité nevyděsit se: neznamená to, že někdo hackl vaši schránku a rozesílá z ní zprávy. Prostě vaši adresu podvrhl.

- Vtípek v podobě zaslání zprávy z podvržené adresy (jako 3).

V současnosti neexistuje dokonalá obrana proti těmto scénářům útoku. Spamové filtry a další bezpečnostní opatření (viz DMARC, SPF a DKIM dále) jsou schopny mnohé z těchto útoků detekovat a eliminovat, i tak je nezbytná jistá míra opatrnosti.

Jak podvržení adresy odesílatele e-mailu funguje

Adresa odesílatele, stejně jako jakýkoli jiný aspekt e-mailové zprávy, je z pohledu počítačového systému pro rozesílání e-mailů (tzv. mailserver) obyčejný text. Políčko „FROM“ (odesílatel) není při odeslání nikterak kontrolováno a záleží čistě na vašem e-mailovém programu, co do tohoto políčka doplní.

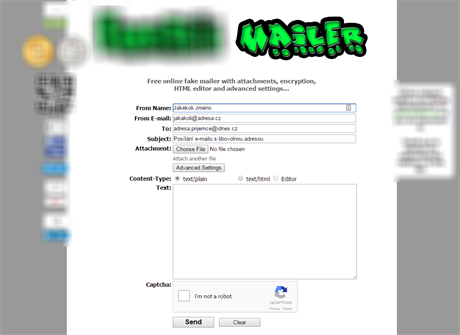

Obyčejné poštovní programy ani webmaily nedávají uživatelům možnost toto políčko změnit, zkrátka proto, že by to bylo nepraktické. To ale neznamená, že políčko změnit nejde. V praxi k tomu lze využít některou z webových služeb na jednoduché podvržení adresy (nebudeme je zde odkazovat) nebo, pro pokročilejší, vlastní program na vlastním serveru, který rovněž může posílat e-maily s naprosto libovolnou adresou odesílatele.

Lze falešnou adresu odesílatele nějak poznat?

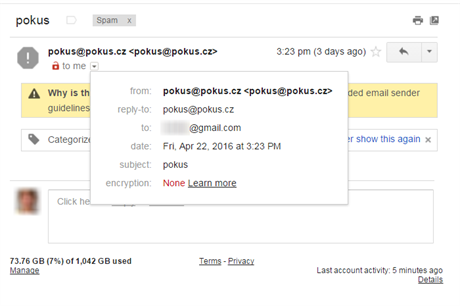

Teoreticky můžete rozpoznat, že adresu někdo podvrhl, ale není to jednoduché ani stoprocentní. Vyžaduje to zobrazit tzv. „hlavičku“ e-mailu (header), což není něco, čím se běžný uživatel zabývá. V hlavičce je možné v oddílu „Received:“ vystopovat, kterými servery se e-mail dostal k vám. Teoreticky tedy můžete najít stopy po odesílateli zprávy. Spíše ale najdete odkaz na nějaký server pro odesílání anonymních zpráv, nebo dokonce nevinnou oběť malwaru, jejíž počítač se proměnil v rozesílač spamu.

Všimnout si můžete také podezřelého textu e-mailu, který může vybočovat z toho, na co jste zvyklí. Například když po vás chce banka změnu hesla nebo vás e-mailem varuje, že máte nezaplacený dluh. Většina českých i světových bank přitom výslovně uvádí, že vás přes e-mail nebude v takovýchto záležitostech kontaktovat. Obvykle vám pošlou dopis. Banky a další instituce jsou si totiž dobře vědomy, jak neověřený - a tedy podvržitelný - je e-mailový „podpis“ v podobě adresy odesílatele.

Situace se lepší - moderní služby umožní částečné ověření

Naštěstí se blýská na lepší časy. Mnohé e-mailové služby se snaží podvržení adresy bránit různými prostředky. Jedním z nejpoužívanějších je Domain-based Message Authentication, Reporting and Conformance (zkráceně DMARC), systém pro validaci e-mailových adres, nebo alespoň domén. DMARC funguje od roku 2012 a doplňuje dva starší mechanismy, Sender Policy Framework a DomainKeys Identified Mail. Tyto kontrolní prostředky zajišťují, že adresa odesílatele je shodná s doménou, ze které byl e-mail odeslán. Pokud shodný není, může být e-mail s falšovanou adresou odmítnut nebo alespoň označen jako podezřelý.

Pomocí nástroje dmarcian.com si můžete ověřit, zda má ta která doména své DMARC záznamy a jaké chování doporučuje v případě, že nelze pravost daného e-mailu ověřit pomocí SPF nebo DKIM. Například doména Facebook.com má nastaveno striktní „reject“ - instruuje tedy přijímající e-mailový server, aby v případě rozporu takovou pochybně podepsanou zprávu odmítl. Naopak doména fb.com, rovněž vlastněná Facebookem, nemá nastavenu hodnotu pro odmítnutí nebo karanténu, takže může projít pouze s varováním.

PGP a GnuGPPodepsané a šifrované zprávy |

Pokud se někdo pokusí podvrhnout adresu z domény, která vyžaduje ověření pomocí DMARC záznamu, bude IP adresa jeho mailového serveru brzy po pokusu o podvrh zablokována. Lze tedy říci, že toto opatření do značné míry omezilo podvrhy e-mailových adres odesílatele. Zdaleka ne všechny domény ale takové ověření umožňují.

Dalším krokem kupředu je šifrování e-mailů pomocí Transport Layer Security (TLS), což umožňuje zabezpečené posílání e-mailu v případě, že odesílající i přijímající služba tuto funkci podporuje. Pomáhá tak zabránit odposlouchávání mailů na cestě mezi servery. Nejde o dokonalé řešení, navíc jej nepodporují všichni poskytovatelé.

Přestože je tedy podvržení e-mailové adresy v běžné situaci těžší, než tomu bývalo před deseti lety, stále je to používaný způsob útoku. Výsledkem může být trapas, únik informací nebo finanční škoda. Nejlepší obranou je vědět, že podvržení e-mailové adresy je jednodušší, než se může zdát.

Aktualizace: Do článku jsme doplnili stručné informace o šifrování e-mailu.