Za několika hodin se po celém světě rozšířila nová verze vyděračského software s označením WannaCry nebo WannaCrypt0r. „Během méně než 24 hodin jsme zaznamenali pře 100 tisíc napadených počítačů. 57 % z nich v Rusku. Záplatujte svůj systém,“ varuje Jakub Křoustek, vedoucí týmu Virus Lab v Avastu. K rychlosti šíření přispěla agresivní taktika viru, který se kromě e-mailových příloh šíří také po lokální síti organizací, do kterých pronikne.

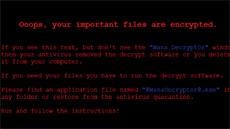

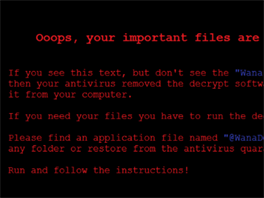

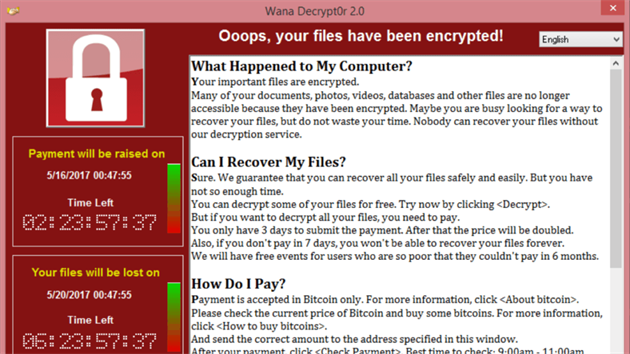

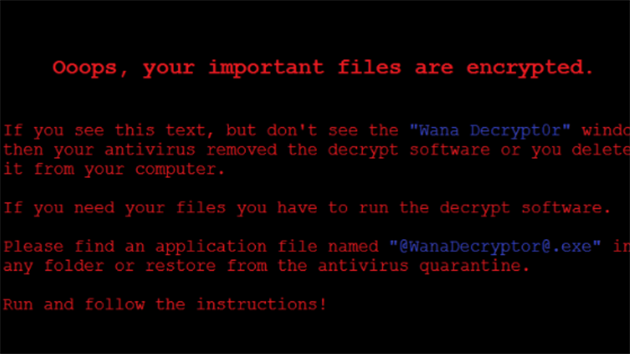

Pokud se tomuto ransomware podaří vniknout na daný počítač, zašifruje data a zobrazí informace o tom, že uživatel musí zaplatiti výkupné, aby se k nim znovu dostal.

Vir přitom podle české antivirové společnosti Avast zneužívá chybu, kterou Microsoft opravil v březnových záplatách. Je to stejná chyba, jakou podle úniku dat na WikiLeaks využívala americká špionážní služba NSA k průniku do počítačů, píše New York Times. „Dnes jsme svědky následků toho, že NSA vyvíjela nebezpečné nástroje, které jsou schopny napadnout i ‚západní‘ software,“ poznamenal k tomu Edward Snowden, bývalý spolupracovník NSA.

Situace v ČRČeska se útok zatím dotkl jen okrajově. V ČR bylo zasaženo od pátku 370 počítačů. "O zasažených institucích v ČR informace nemáme. Aktuální počet detekcí v Česku je 370 od začátku šíření, tedy od pátku 12. května od 08:00," řekla ČTK Dominika Kalašová ze společnosti Avast Software. |

Pokud se tedy této nové hrozbě chcete vyhnout, ubezpečte se, že máte aktualizovaný svůj systém Windows. Zamezíte tak i jinému útoku, který zneužívá chybu opravenou Microsoftem tento týden. Nejlepší obranou proti ransomware je pak pravidelné zálohování důležitých dokumentů na bezpečném místě mimo počítač.

Záplaty i pro starší systémy Windows |

Událost je některými odborníky označována za největší útok ransomware v historii. O výjimečnosti tohoto útoku svědčí i fakt, že Microsoft uvolnil záplaty i pro své starší operační systémy, včetně Windows Server 2003 nebo Windows XP - ke stažení na stránkách Microsoft.com. Podrobné informace o ransomware WannaCrypt zveřejnil Microsoft na svém technickém blogu v pátek.

Časté otázky a odpovědiZákladní informace o ransomware, který se šíří pod jmény Wanna Decryptor, WannaCry, WCRY nebo WannaCrypt0r

|

Během soboty se šíření viru zpomalilo, a to jak díky reakci bezpečnostních firem a Microsoftu, tak díky objevu britského bezpečnostního experta, který „vypnul“ šíření jedné z variant viru. „To je ale jen krátkodobé řešení,“ domnívá se bezpečností expert Matt Tait z Capital Alpha Security. „Už teď jsme zaznamenali modifikované verze tohoto viru. Takže nelze otálet. To, že lidé neaktualizují své operační systémy, je skutečný problém. A dopouštějí se toho i velké firmy. Na jednotlivé uživatele má tento konkrétní malware menší problém, ale velké firmy mají k síti připojeno velké množství počítačů.“

Rychlý nástup nové verze ransomware

Vyděračské viry |

„Ransomware použitý při tomto útoku je relativně nový. Poprvé se objevil v únoru 2017 a nejnovější varianta se objevila v pátek 12. května 2017 ráno. Přesto se šíří velmi rychle a útočí na organizace napříč Evropou a Asií. Potvrzuje se, jak nebezpečný dokáže ransomware být,“ říká Daniel Šafář ze společnosti Check Point Software Technologies.

To potvrzuje i Jakub Křoustek, výzkumník z české firmy Avast, který patřil mezi první, kdo na novou verzi WannaCry upozornil na Twitteru.

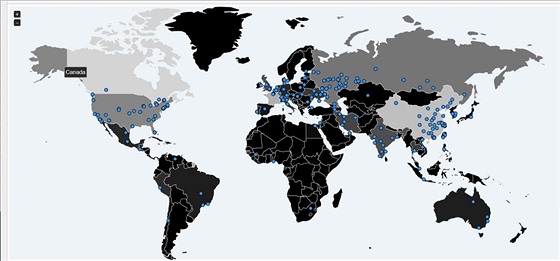

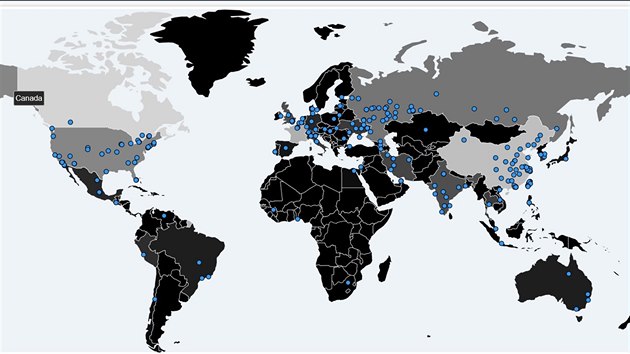

V současné době antivirové firmy detekují mnoho desítek tisíc napadených počítačů ve zhruba stovce zemí. Nejvíce se zatím šíří v Rusku, kde problémy hlásí jak ministerstva, tak například mobilní operátor Megafon. Ten pro server RT řekl, že musel omezit zákaznický servis.

Vir se nevyhýbá ale ani dalším zemím. Check Point uvádí, že mezi oběti patří například britská zdravotnická zařízení NHS a mnoho dalších důležitých organizací po celém světě, například v Rusku, Turecku, Indonésii, Vietnamu, Japonsku, Španělsku a Německu. Útokem byla zasažena i Telefonica ve Španělsku nebo společnost Santander. Více o napadených organizacích můžete číst zde.

V médiích se - vzhledem k velikosti zasažených organizací - objevily spekulace, že jde o cílený útok namířený proti klíčovým infrastrukturám. David Emm z Kaspersky Lab si to ale nemyslí: „Vzhledem k tomu, že útočníci vyžadují relativně nízké výkupné 300 USD (7 300 Kč), je velmi pravděpodobné, že se nejedná o cílené útoky. Kdyby totiž útočník věděl, že je schopen napadnou tak vysoký počet systémů najednou, požadoval by za opětovné zpřístupnění dat daleko vyšší částku.“

Napadeny jsou i počítače v Česku, vir je i v češtině

Jak Avast, tak MalwareTech zaznamenali aktivitu WannaCry a příbuzných verzí ransomware i v České republice. Z Česka sice zatím žádný potvrzený útok velkého rozsahu nebyl, ale to se může změnit třeba s tím, jak lidé budou ráno otevírat došlou poštu. Právě přes neopatrné uživatele má vir největší šanci se dostat do počítače a následně se šířit po místní síti LAN do dalších systémů, jak to dělají viry typu počítačový červ.

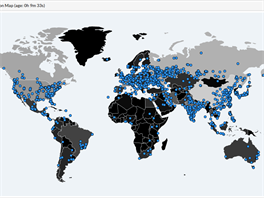

Mapa útoků ransomwaru Wcrypt zaznamenaných společností MalwareTech.com. Napadeny byly i počítače v České republice.

Na napadených počítačích vir zašifruje soubory, které pak mají koncovku “.WCRY”. Vytvoří zadní vrátka do systému, následně zobrazí informace o napadení počítače a zároveň vyžaduje výkupné v digitální měně bitcoin v hodnotě asi 7 500 tisíce korun. Pak útočníci slibují, že zašlou kód na rozšifrování.

Bezpečnostní firmy se snaží na hrozbu reagovat. Britský vývojář známý pod přezdívkou MalwareTech například objevil tzv. „kill switch“, tedy způsob, jak šíření viru omezit a zpomalit.

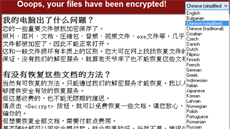

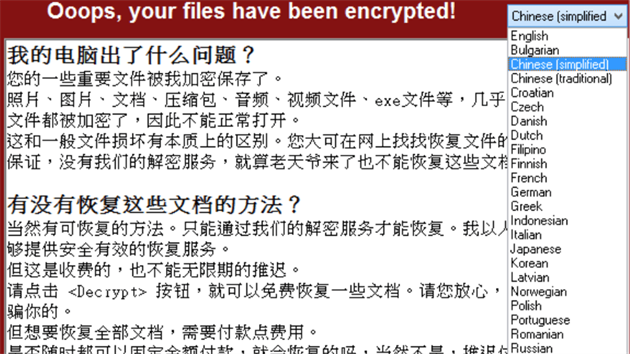

Útočníci se na současnou kampaň patrně pečlivě připravovali. Vyděračská zpráva je totiž přeložena do téměř třiceti jazyků, včetně češtiny, čínštiny či vietnamštiny.

Je to asi poprvé, co má šíření vyděračského viru tak rychlý průběh a takový globální zásah. Postižení uživatelé jsou zatím vydáni v milost a nemilost vyděračům.

Ransomware je v oblasti počítačových hrozeb fenoménem posledních let. Bezpečnostní experti se ne vždy shodují v tom, jak na napadení reagovat. Někteří doporučují zaplatit, pokud jsou data opravdu nenahraditelná, jiní před placením výkupného varují. Ne vždy totiž dostali napadení uživatelé po zaplacení výkupného heslo k rozšifrování dat. Museli se tak spoléhat na bezpečnostní firmy, zda se jim nepodaří získat šifrovací klíč, tak jako u již téměř stovky vyděračských virů v našem seznamu. Jimi zašifrovaná data lze nyní rozšifrovat zdarma. U nové verze WannaCry ale zatím taková možnost neexistuje, a možná ani existovat nebude. Precizní příprava útoku totiž ukazuje na to, že jeho autoři vědí, co dělají. A dobře navržený ransomware teoreticky šifruje způsobem, který nelze bez znalosti unikátního kódu prolomit.

Aktualizace: Do článku jsme doplnili aktuální podrobnosti a odpovědi na časté otázky. Doplnili jsme odkazy na informace od společnosti Microsoft. Doplnili jsme odkaz týkající se zpomalení šíření viru.